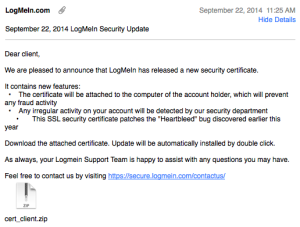

Trung tâm Storm SANS Internet ngày hôm qua cảnh báo người dùng và các quản trị viên về những email có chứa mã độc bắt nguồn từ công ty xác thực và bảo mật LogMeIn. Tuy nhiên, LogMeIn chỉ là 1 phần của cuộc tấn công và họ đã đưa ra một số cảnh báo cho khách hàng của mình trên blog và các kênh mạng xã hội khác nhau. Johannes Ullrich, Giám đốc ISC, giải thích trong một bài viết khi ông đã nhận được một email có chứa một cập nhật bảo mật cho người dùng LogMeIn. Trong thông điệp email chứa một tập tin .zip mà người gửi mô tả như là một hình thức bảo mật mới bảo vệ người dùng chống lại các lỗ hổng OpenSSL Heartbleed xuất hiện từ đầu năm. Kẻ tấn công sử dụng giấy chứng nhận giả để khuyến khích người dùng tải về với tài khoản LogMeIn của họ. Các tập tin đính kèm có chứa một tập tin .scr (bảo vệ màn hình). Ngoài ra trong email còn có một liên kết dẫn đến trang web của LogMeIn, đây có lẽ là một hình thức tạo sự tin tưởng và hợp pháp mà kẻ tấn công sử dụng để đánh lừa người dùng. Cuộc tấn công này tạo ra từ những dòng thư rác liên tục, vì một vài lý do có những lúc tạo thành gần 70 phần trăm của lưu lượng truy cập email toàn cầu. Một trong những lý do là các địa chỉ email đằng sau những vụ lừa đảo đều là [email protected], có nguồn gốc từ 1 tài khoản LogMeIn hợp pháp. Một lý do khác nữa là tại một thời điểm Ullrich đã có một tài khoản LogMeIn được thành lập với địa chỉ email nhận được tin nhắn có chứa mã độc hại. Trong khi việc thiết lập một quy tắc để lọc những thư rác này có vẻ như khá dễ dàng thì mã độc ẩn trong email có tỷ lệ bị phát hiện virus rất thấp trên VirusTotal, chỉ là hai trong 53 sản phẩm phát hiện ra. Tuy nhiên, không thể nói chắc chắn là nó không có một bản sao của tập tin chứa mã độc và rất có khả năng số lượng đã tăng lên đáng kể sau báo cáo của Ullrich.

Nhà nghiên cứu bảo mật tại LogMeIn Attila Torok nói “Chúng tôi đã nhìn thấy báo cáo về một email giả mạo (có lẽ là lừa đảo) và một cam kết của chúng tôi về vấn đề an ninh, chúng tôi muốn chắc chắn rằng người dùng của chúng tôi nói riêng và công chúng nói chung đều nhận dạng được các báo cáo giả mạo và biết được cách làm thế nào để xác định được các email đáng ngờ”. Theo báo cáo, các dòng tiêu đề email có chứa cụm từ “Bản cập nhật bảo mật của LogMeIn” và nó đã được thiết kế sao cho trông giống như nó đến từ một địa chỉ email của LogMeIn. Torok tiếp tục giải thích rằng các email không đến từ LogMeIn và công ty sẽ không bao giờ yêu cầu người dùng cập nhật một chứng chỉ SSL.

Threatpost