Chắc hẳn các bạn sẽ đều còn nhớ về Lỗ hổng Heartbleed trên Open SSL, một lỗ hổng cực kỳ nghiêm trọng trên bộ thư viện mã nguồn mở OpenSSL của hai giao thức SSL/TLS cho phép những kẻ tấn công có thể đọc được một phần bộ nhớ của máy chủ bị nhiễm mã độc, nó có thể tiết lộ dữ liệu của người dùng máy chủ đã cố che dấu.

Lỗ hổng Heartbleed trở thành tâm điểm bàn luận trên toàn thế giới, mọi người bàn luận về lỗ hổng Internet lớn nhất trong lịch sử này, nhưng nhiều độc giả vẫn không biết được bản chất của lỗ lổng này nếu không thì họ đã không trở thành nạn nhân của những các chiến dịch lừa đảo.

Những kẻ lừa đảo rất thông minh để đạt được mục đích từ mỗi một cơ hội mà chúng có, vì vậy trong thời gian này chúng đang lợi dụng các tai tiếng của lỗ hổng Heartbleed và dụ dỗ người dùng cài đài đặt phần mềm khắc phục lỗ hổng Heartbleed vào hệ thống của họ nhưng đó rõ ràng là một mã độc.

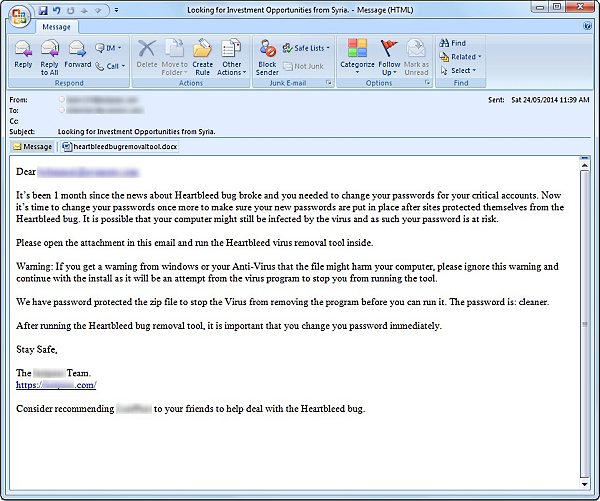

Các nhà nghiên cứu tại Symantec đã phát hiện một chiến dịch lừa đảo nhắm vào người dùng bằng cách gửi các email lừa đảo cảnh báo rằng hệ thống của họ vẫn bị “nhiễm” lỗ hổng Heartbleed và yêu cầu họ cài đặt công cụ loại bỏ lỗ hổng Heartbleed (được đính kèm theo email) để lọai bỏ virut này khỏi hệ thống của mình.

Những người có ít kiến kiến thức về Lỗ hổng Heartbleed trên Open SSL có thể sẽ làm theo những gì mà những kẻ lừa đảo nói, mặc dù các website trên thế giới ngập tràn các bài báo về Heartbleed giải thích cách hoạt động, cách bảo vệ và giải thích chính xác nó là cái gì. Tuy nhiên rất nhiều người không hiểu nó một cách đúng đắn.

Các bài báo, nghiên cứu đã giải thích hầu như tất cả mọi thứ liên quan đến bản chất của lỗ hổng này và những lời đồn trước tiên của mọi người về lỗ hổng này được giải đáp, Heartbleed không phải là một virut, mã độc , mà chúng là một lỗ hổng nằm bên trong cơ chế heartbeat tương ứng với giao thức TSL đã phát triển các phiên bản của Open SSL chuẩn mã hóa thành mã nguồn mở. Vì vậy, làm thế nào mà bạn có thế quét sạch hệ thống của mình để bảo vệ hệ thống khỏi lây nhiễm lỗ hổng Heartbleed và mã độc?

Hiện nay, điều này là không thể chấp nhận được và cho phép tội phạm mạng nhắm vào người dùng có kiến thức chuyên môn kém để nhận biết được rằng lỗ hổng Heartbleed không hẳn là một mã độc hay một sự lây nhiễm.

Trên một blog có viết: “Các email rác sử dụng các thủ thuật để dụ dỗ người dùng mở file đính kèm.”

Các email này lừa người dùng bằng việc giả mạo rằng email này đến từ một công ty quản lý mật khẩu nổi tiếng, cùng với các bước chí tiết để chạy công cụ loại bỏ lỗ hổng đính kèm và các phương pháp phòng ngừa nếu phần mềm diệt virut của người dùng bỏ qua nó.

Người dùng sẽ cảm thấy an toàn khi mở file đính kèm này vì file đính kèm này dường như là một file .docx, nhưng khi nó được mở ra, nó sẽ gửi một file zip được mã hóa đến người dùng. Khi người dùng giải nén file zip này, họ sẽ thấy một file exe. Mã độc mà ban đầu là công cụ loại bỏ mã lỗ hổng Heartbleed.

Khi file exe. được người dùng chạy, nó sẽ tải một keylogger ngầm mà người dùng không biết, trong khi người dùng chỉ thấy hiển thị thanh chỉ tiến độ. Một lát sau, một tin nhắn hiện lên màn hình thông báo rằng lỗ hổng Heartbleed không được tìm thấy và máy tính của bạn đã được quét sạch.

Người dùng sẽ cảm thấy thoải mái sau khi biết rằng hệ thống của họ không bị nhiễm lỗ hổng Heartbleed, nhưng cùng lúc đó họ không biết rằng phần mềm keylogger đã được cài đặt sau và ghi lại bàn phím, chụp ảnh màn hình và gửi tất các thông tin cá nhân của người dùng đến cho tội phạm mạng.

Người dùng được khuyến cáo là không được click vào bất kỳ đường dẫn nào trong một tin nhắn, email khả nghi và tốt hơn hết nên sử dụng giác quan và kiến thức của mình đúng lúc và đúng chỗ bởi vì các nhà nghiên cứu và chuyên gia bảo mật cùng chúng tôi đang ngồi đây chỉ có thể cung cấp cho các bạn các kiến thức về hàng loạt các lỗ hổng và các phương pháp để loại bỏ nó, nhưng đó còn tùy thuộc vào bạn khi bảo vệ bản thân mình khỏi các loại nguy cơ bảo mật như thế này.

Theo The Hacker News