Sau hai bài viết:

Một số bạn hỏi tôi “hành động cụ thể” ra làm sao? Đây là câu hỏi khó vì giảm thiểu tấn công DDoS là công việc cực kỳ khó khăn. Việc này chẳng những đòi hỏi phải am hiểu giao thức mạng một cách tinh tế để xác định mình đang bị tấn công như thế nào mà còn đòi hỏi thấu đáo mô hình, cấu trúc, công nghệ và cách quản lý của hệ thống đang bị lâm nạn. Không có một thiết bị kỳ diệu nào có thể tự động nhận diện, khắc phục và chống DDoS một cách dễ dàng cả. Như tôi đã đề cập trong bài đầu tiên: “Cản lọc không dừng lại ở MỖI TẦNG mà ở trên TẤT CẢ CÁC TẦNG GIAO THỨC bất cứ nơi đâu có thể được, thậm chí phối hợp giữa các tầng.” và việc này chỉ có thể do con người thực hiện. Hãy bàn đến mô hình để nắm rõ hơn tại sao việc thấu đáo nó là tối quan trọng.

1. Mô hình

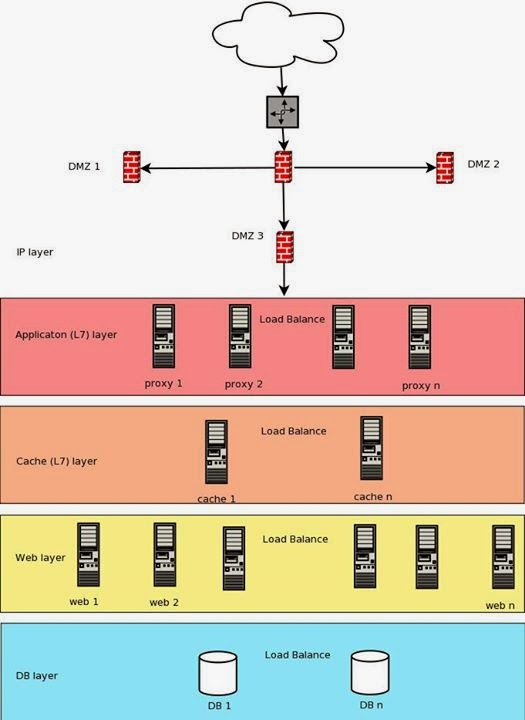

Thông thường, một Data Center có một hoặc nhiều đường cáp đến nhà cung cấp mạng và mỗi đường cáp này kết nối với một thiết bị định tuyến bìa (border router). Bên trong thiết bị định tuyến này có thể là tường lửa và khu vực này được chia ra làm nhiều mạng được gọi là DMZ. Chúng được bảo vệ bằng nhiều bức tường lửa khác nhau. Một trong những mạng DMZ có thể được dùng cho khu vực dịch vụ web. Khu vực này có thể là một hoặc nhiều mạng tách biệt và có thể có ít hoặc nhiều thiết bị tuỳ theo nhu cầu. Một trong những mô hình điển hình có dạng như sau:

Mộ hình được hình thành thế nào xuất phát từ chính sách bảo mật cụ thể dựa trên nguyên tắc CIA (confidentiality, integrity và availability) và được thiết kế để thoả mãn từng nhu cầu cụ thể của từng môi trường. Bởi vậy, sự hiện diện của mỗi tầng, mỗi cấu phần đều có mục đích cụ thể, chính xác và không thể hình thành theo phản xạ tự nhiên hay theo việc bắt chước ai đó vì họ “dùng như thế”, “thiết kế như thế”. Vì mỗi tầng có đặc trưng và trách nhiệm khác nhau cho nên khi hỏi “hành động cụ thể” phải làm gì có nghĩa là “hành động cụ thể” phải CỤ THỂ CHO TỪNG ĐẶC TRƯNG VÀ TRÁCH NHIỆM ĐÓ. Chẳng những vậy, “hành động cụ thể” còn tuỳ thuộc vào cụ thể từng loại thiết bị, từng hệ điều hành, thậm chí từng ứng dụng được sử dụng (hoặc có ý định sử dụng). Đó là chưa kể đến khía cạnh khả năng tài chính và lực lượng kỹ thuật mỏng dày, cạn sâu như thế nào nữa.

2. Công cụ giảm thiểu tấn công DDOS

Một khi mô hình, hoặc nói một cách khác: cái KHUNG của giải pháp đã được hình thành thì chọn lựa công cụ cho thích hợp là việc đi theo sau. Công cụ ở đây không hẳn là những thiết bị “cứng” đắt tiền, tiếng tăm mà có thể là những công cụ rẻ tiền, thậm chí miễn phí nhưng có thể đáp ứng chính xác vai trò của mỗi cấu thành. Một trong những vấn nạn lớn lao là thiếu kinh nghiệm hoặc thiếu (sợ) trách nhiệm cho nên cứ chọn “giải pháp” mua thiết bị để dễ dàng đổ thừa cho đám bán thiết bị. Không có thiết bị nào trên cõi đời này có thể tự vận động mà không cần con người ấn định, thiết lập những thứ cần thiết và chính xác với nhu cầu của con người cả. Cái chính công cụ là “đồ nghề” để mà con người có thể làm việc, bất kể đắt tiền, rẻ tiền, thậm chí miễn phí, công cụ chọn lựa để thích hợp với bất cứ giải pháp nào cũng cần:

- Linh động và chính xác.

- Càng đơn giản càng tốt.

- Càng dễ mở rộng càng tốt.

- Càng có thể kết nối hoặc tương tác với các tầng, các cấu phần một cách dễ dàng càng tốt.

- Phần còn lại là trí tuệ của con người trước tình huống.

Tôi giới thiệu đến bạn công cụ CyStack Protecting, đây là một giải pháp của Việt Nam do đó bạn sẽ được hỗ trợ rất tốt. Và sản phẩm này hoạt động trên Cloud nên tôi tin rằng nó đủ tốt để chống các cuộc tấn công DDOS phổ biến và có hệ thống hạ tầng đủ lớn.